A kiberbűnözők egyre kreatívabb módon használják fel a legitim szolgáltatásokat saját céljaikra. Legutóbb az Apple iCloud Calendar funkcióját azonosították olyan adathalász kampány részeként, amelynek során a támadók naptármeghívókon keresztül küldtek ki megtévesztő e-maileket. Mivel ezek a levelek az Apple hivatalos szervereiről érkeznek, sikeresen átmennek az SPF, DKIM és DMARC ellenőrzéseken, és ezáltal nagyobb eséllyel kerülik meg a spamszűrőket.

Hogyan zajlik a támadás?

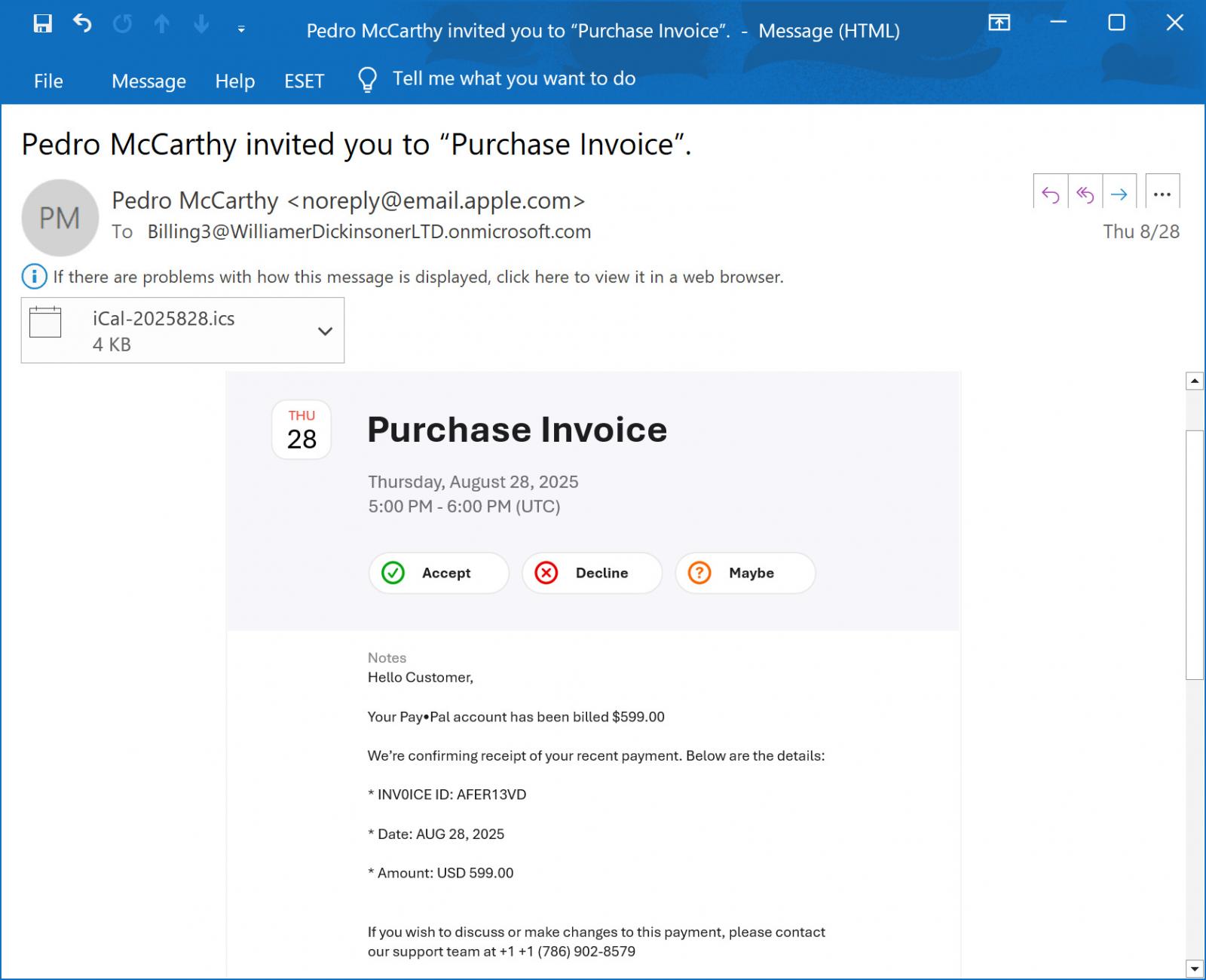

A csalók által küldött üzenetek tipikus „callback phishing” kísérletek. Az áldozatok egy olyan e-mailt kapnak, amely látszólag egy 599 dolláros PayPal terhelésről szóló visszaigazolás (1. ábra). Az üzenetben található telefonszám felhívása után a támadók „ügyfélszolgálati munkatársként” jelentkeznek, és azt állítják, hogy a felhasználó fiókja kompromittálódott. Ezután ráveszik a hívót, hogy töltsön le majd futtasson egy „távsegítséget” nyújtó szoftvert az állítólagos „visszatérítés” érdekében, viszont valójában ez a szoftver hozzáférést biztosít a támadóknak a felhasználó rendszeréhez.

Ezt a módszert a támadók korábban is használták kampányaik során bankszámlák kiürítéséhez, bizalmas adatok megszerzéséhez, illetve kártékony programok telepítéséhez. A megtévesztő üzenet jelen esetben egy iCloud Calendar meghívó, ahol a phishing tartalmat a Notes mezőbe rejtették. A meghívó egy Microsoft 365 e-mail címre érkezett, amely valószínűleg egy levelezési lista, amely automatikusan továbbítja a beérkező üzeneteket a csoport összes tagjának. Így a támadás tömeges terjesztést tesz lehetővé.

Miért hatékony ez a módszer?

A támadás sikere abban rejlik, hogy az üzenetek az Apple hivatalos szervereiről érkeznek, noreply[@]email[.]apple[.]com feladótól, az iCloud Calendar szolgáltatásból. Ez nagyobb bizalmat kelt a felhasználókban, miközben a spamvédelmi rendszerek is kevésbé érzékelik fenyegetésként.

A Microsoft 365 a Sender Rewriting Scheme (SRS) megoldást alkalmazza annak érdekében, hogy a továbbított levelek is átmenjenek az SPF ellenőrzésen, ami a támadó üzeneteinek is nagyobb látszólagos legitimitást kölcsönözhet. Annak ellenére, hogy maga a phishing tartalom nem különösebben kifinomult, az iCloud Calendar meghívókkal való visszaélés és az Apple szervereinek felhasználása nagyban növelte a támadás sikerességének esélyét.

A legjobb védekezési stratégia ebben az esetben az óvatosság. Ha egy naptármeghívó váratlanul érkezik, és gyanús szöveget például fizetési értesítést, vagy ügyfélszolgálati telefonszámot tartalmaz, mindig kezeljük gyanakvással.